SSL/TLS证书EKU扩展更改通知

SSL/TLS证书EKU扩展更改通知

发布时间:September 12, 2025

尊敬的用户:

您好!

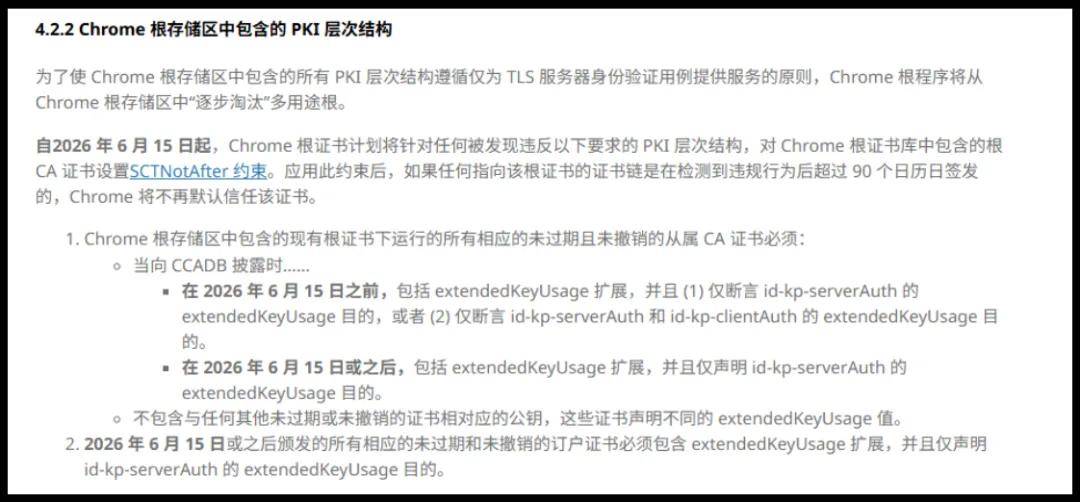

根据 Google Chrome 浏览器根证书政策4.2.2章节的最新要求,各个CA机构将逐步停止在 SSL/TLS 证书中包含“客户端身份验证(OID:1.3.6.1.5.5.7.3.2)”的扩展密钥用途(EKU)标识。此变更有助于提升安全性,遵循最小权限原则。

Google原文地址:

https://googlechrome.github.io/chromerootprogram/

什么是扩展密钥用途(EKU)?

扩展密钥用法 (EKU)是证书扩展,定义数字证书中公钥的预期功能。它建立了一组结构化的允许应用程序,确保密钥仅用于特定的加密操作。此功能受以下条款管辖:对象标识符(OID)— 对每种允许的用途进行分类的唯一数字标识符,例如代码签名、服务器身份验证、客户端身份验证或安全电子邮件。当身份验证基于证书时,验证实体会审查证书以识别 EKU 内的对象标识符 (OID)。通过添加EKU扩展,证书颁发机构(CA)将证书的范围限制为预定义的角色,每个指定的目的明确映射到一个 OID。

例如:

- TLS Web 服务器身份验证,表示该证书可用于验证服务器(例如 HTTPS 网站)。服务器身份验证对应的 OID 是1.3.6.1.5.5.7.3.1

- TLS Web 客户端身份验证,表示客户端可以使用该证书向服务器进行身份验证(例如,用于相互验证的客户端证书)。分配给客户端身份验证的 OID 是1.3.6.1.5.5.7.3.2

针对该策略变化

SHECA、DigiCert、GlobalSign的计划如下:

SHECA

2025年10月10日起:为完全满足Google的要求,SHECA的中级根及订户证书的EKU选项,中级根和订户证书证书都会仅包含“服务器身份验证 (OID.1.3.6.1.5.5.7.3.1)”的扩展密钥用途(EKU)标识,不再包含“客户端身份验证(OID:1.3.6.1.5.5.7.3.2)”的扩展密钥用途(EKU)标识。

DigiCert

2025年10月1日起:DigiCert 将默认停止在SSL/TLS 证书中包含客户端身份验证EKU,若有需要,可在下单申请证书时额外声明需要添加该EKU。

2026年5月1日起:DigiCert 将在 SSL/TLS 证书的颁发流程中(包括续订、重颁发、重签发)完全移除客户端身份验证 EKU。

DigiCert 官方通知详见:https://knowledge.digicert.com/alerts/sunsetting-client-authentication-eku-from-digicert-public-tls-certificates

GlobalSign

2026年8月前:GlobalSign 将继续签发包含客户端身份验证 EKU 的 SSL/TLS 证书。

GlobalSign 官方通知详见:https://www.globalsign.cn/company/news-events_detailed/395

对SSL/TLS证书使用的影响

绝大多数SSL/TLS证书使用场景中,这一变化不会影响使用。 只有以下情况中会造成影响:

将SSL/TLS证书作为客户端身份认证证书:在一些金融行业或安全性较高的业务场景中,不少企业将对端SSL/TLS证书作为其服务器的客户端身份认证证书进行安全准入认证。当未来证书移除客户端身份认证EKU标识后,SSL/TLS证书将无法再被用来完成认证。

API 客户端、物联网设备等的证书:服务端或者智能网关需要通过带有客户端身份认证clientAuth EKU标识的证书,完成对设备的身份认证。

若您有任何问题或疑虑,可联系您的客户经理获取帮助。

感谢您的理解与支持,我们将持续为您提供专业的服务!

上海市数字证书认证中心有限公司

2025年9月12日